摘要: Wannacry病毒全球蔓延 如何有效防范勒索软件入侵?

“WannaCry”勒索病毒全球蔓延

从5月12日开始,名为WannaCry的勒索蠕虫病毒,在全球范围内大规模传播,已经有英国、俄罗斯、意大利近百个国家遭到大规模网络攻击,中国也未能幸免,被攻击者被要求支付比特币解锁。

在英国至少有40 家医疗机构内网被黑客攻陷,俄罗斯的电信公司Megafon等大型企业也中招。类似的情况也出现在中国,高校、国企和政府机构等事业单位,成为了这次病毒的重灾区。

危险一直存在 只是这次特别凶猛

相较于之前的网络安全事件,这次事件的特点是在政企专网内大规模爆发,这跟WannaCry的传播渠道有关,它利用的是445端口传播扩散,由于此前发生过多起通过445端口入侵电脑,中国运营商已经对个人用户封堵了445端口,所以黑客没有办法在因特网上远程连接这些端口,也就直接抑制了SMB漏洞被利用。至于物理隔离的校园网和政企内网,都是独立的,没有做相关的设置,因此传播局限在类似专网上。

这次病毒事件的爆发暴露了国内政府、事业单位和部分企业在企业安全治理的一些误区。国内的很多政企,比如石油、地铁、高校等企事业单位,出于网络安全考虑,往往设置了物理隔离的专网。

事实上,在互联网如此普遍的今天,简单的物理隔离并不能有效保障网络安全,企事业单位应该要建立安全管理制度,使用先进的安全治理技术,加大对安全的投入。

危机来袭 阿里云主动预警多次重大攻击

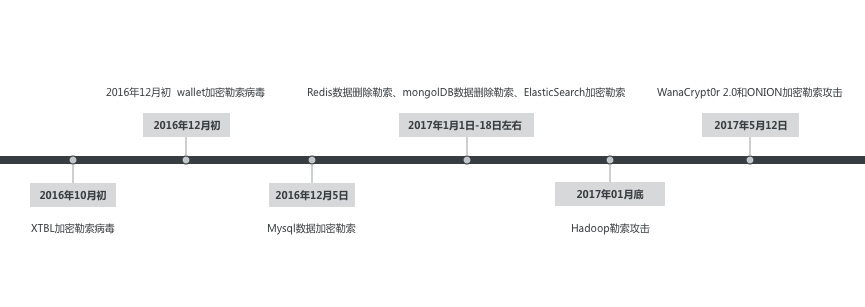

阿里云从2016年下半年到当前,针对勒索软件事件进行持续性的监测并跟踪了多次重大事件:

针对以上事件,阿里云在为全网用户拦截暴力破解攻击5.2亿次/日,web攻击日均拦截5千万次,日均发现并通知用户修复未授权漏洞、弱口令漏洞 5.2万个/次。

企业安全治理 刻不容缓

此次勒索病毒事件,大量用户被加密事件困扰,加密软件通过利用漏洞,成功入侵客户业务服务器对对全盘数据进行加密勒索,导致用户业务突然中断、数据泄露和数据丢失,造成了严重的业务风险。

通过对云上用户调查发现,大部分用户在网络安全的配置上主要存在以下三类主要问题:

1.关键账号存在弱口令或无认证机制

• 服务器登录关键账号(root、administrator)密码简单或空密码;

• 数据库(Redis、MongoDB、MySQL、MSsql Server)等相关重要业务服务直接可以无密码登录。

2.无访问控制策略,业务裸奔在互联网上

• RDP、SSH、Redis、MongoDB、MySQL、MSsql Server等高危服务直接裸奔在互联网上

3.服务器操作系统和软件存在高危漏洞

恶意攻击者可以利用服务器操作系统和应用服务软件存在的高危漏洞,上传加密勒索软件,实现远程利用攻击。

以上三类问题是黑客利用成本较低的攻击方式,对于数据库被删除等勒索攻击事件,攻击者不需要获取账号密码就可以对业务造成重创。

阿里云发布“一键解密和修复”免费工具 点击下载

5月20日,阿里云安全团队根据国外研究人员的wanakiwi项目的分析成果和工程代码,测试了WannaCry加密勒索病毒的解密方式,能够解密部分被wannacry加密未重启服务器的数据。 阿里云经过调试和封装,发布云上、云下服务器用户开放勒索病毒“一键解密和修复”工具。 经过实际测试,如果被勒索后未重启操作系统,该工具可以恢复已被WannaCry勒索病毒加密的文件。

1. 工作原理

本次发布的修复工具基于wannakiwi项目的研究成果:既通过搜索内存中的数据,获取解密的关键素数来进行数据解密。阿里云安全团队在研究基础上,进行调试和封装,让工具简单易用。

2. 适用范围

该工具适用于云上、云下Windows服务器操作系统用户。操作系统版本包括:Windows Server 2003、Windows Server 2008。

3. 操作步骤

1)下载恢复工具到被加密的服务器或PC机器上。

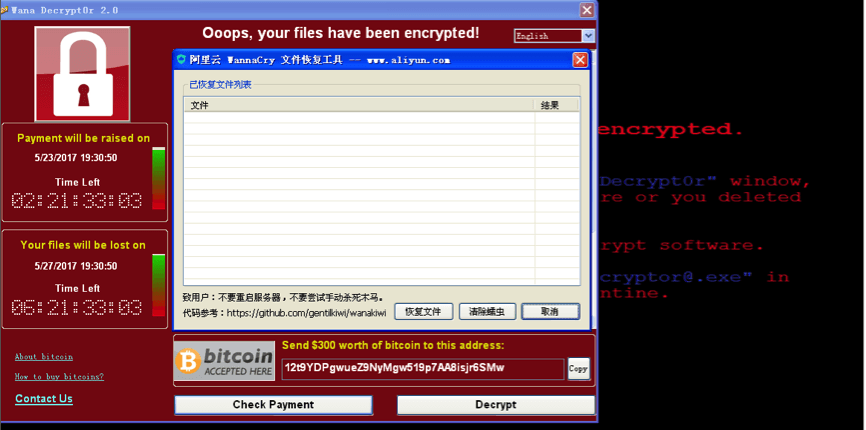

2)双击运行,如下图所示:

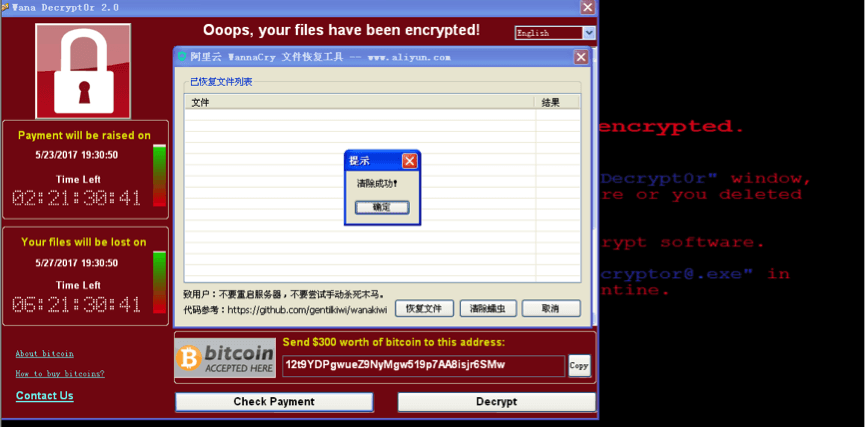

3)首先点击清除蠕虫按钮,清理掉蠕虫病毒程序及服务。,如下图所示:

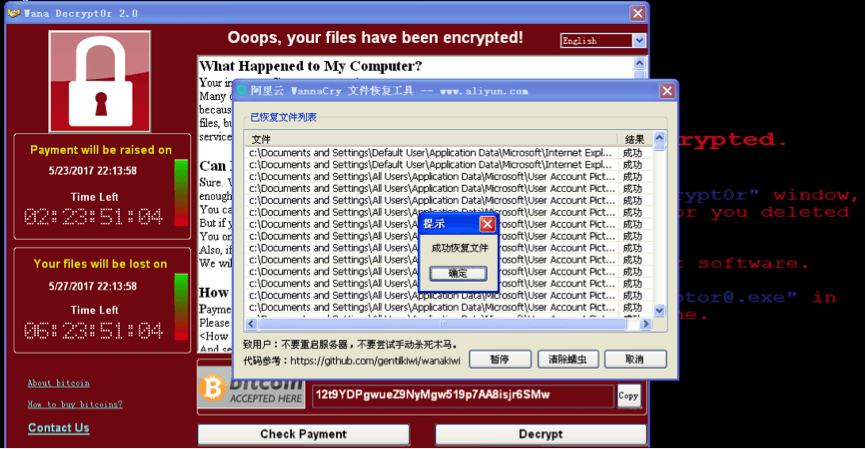

4)完成清理后点击恢复文件按钮,执行文件恢复功能,期间执行时间会较长,请耐心等待。

4. 注意事项

加密的文件可以被成功恢复,但也出现内存数据被二次写入覆盖原有加密状态时的数据,导致数据恢复不成功的案例。

阿里云安全团队强烈建议,在勒索病毒“中招后”,不要马上关闭、重启操作系统,也不要去手工查杀病毒,建议使用该修复工具尝试恢复数据。

该工具目前只针对WannaCry加密软件研发,Windows系统均可使用,如果运行和解密数据失败不会对系统造成任何影响。

此外,用户也可以选择使用磁盘数据恢复软件来尝试恢复数据。

阿里云推出企业勒索预防方案 限时优惠

针对此次肆虐全球的勒索病毒事件,阿里云专门推出了企业勒索预防方案,使用云盾的系列产品组合,保护云上用户免受加密勒索软件影响,完善企业安全治理,保障业务安全运行。即日起至6月18日购买,可享有包年8折的限时优惠!

1.数据备份与恢复:备份,备份,再备份。

可靠的数据备份可以将勒索软件带来的损失最小化,但同时也要对这些数据备份进行安全防护,避免被感染和损坏。在最坏的情况下,它将是企业最后的堡垒。

2. 强化网络访问控制

精细化的网络管理是业务的第一道屏障。 对于大部分企业网络而言,它们的网络安全架构是“一马平川”的,通过有效的安全区域划分、访问控制和准入机制可以防止或减缓渗透范围,可以阻止不必要的人员进入业务环境。

3. 定期安全测试,发现安全漏洞

企业公司IT管理人员需要定期对业务软件资产进行安全漏洞探测,一旦确定有公开暴露的服务,应使用漏洞扫描工具对其进行扫描。尽快修复扫描漏洞,同时日常也应该不定期关注软件厂商发布的安全漏洞信息和补丁信息,及时做好漏洞修复管理工作。

4. 持续化的安全运营

制定并遵循实施IT软件安全配置,对操作系统和软件初始化安全加固,同时并定期核查其有效性;为服务器安装防病毒软件,并定期更新病毒库;

5.建立全局的外部威胁和情报感知能力

安全是动态的对抗的过程,就跟打仗一样,所以建立有效的监控和感知体系是实现安全管控措施是不可少的环节,更是安全防护体系策略落地的基础条件。

6. 建立安全事件应急响应流程和预案

在安全攻防动态的过程中,我们要为可能突发的安全事件准备好应急策略

安全是一个持续性的对抗过程,做好安全防护工作,才能保障业务持久可靠的运行。